Desde su llegada al mercado, Windows Server 2025 prometía ser un salto adelante en seguridad, modernización y compatibilidad con entornos híbridos. Sin embargo, a medida que se ha ido desplegando en escenarios reales, el relato ha cambiado radicalmente: problemas de rendimiento, fallos graves en RDP, comportamientos erráticos tras actualizaciones y una sensación generalizada de producto verde para producción.

Administradores de sistemas, proveedores de servicios gestionados y departamentos IT coinciden en un mensaje claro: Server 2025 está generando más incidencias que confianza.

📉 Un patrón preocupante desde los primeros despliegues

A diferencia de otras versiones anteriores, donde los problemas solían aparecer de forma puntual o en configuraciones muy concretas, Windows Server 2025 presenta un patrón más amplio:

- Incidencias repetidas en instalaciones limpias

- Problemas reproducibles incluso sin software de terceros

- Rendimiento inferior frente a Windows Server 2019 y 2022 en el mismo hardware

- Empeoramiento tras aplicar parches acumulativos

Esto ha provocado que muchas empresas congelen despliegues, retrasen migraciones o incluso vuelvan atrás tras probarlo en producción.

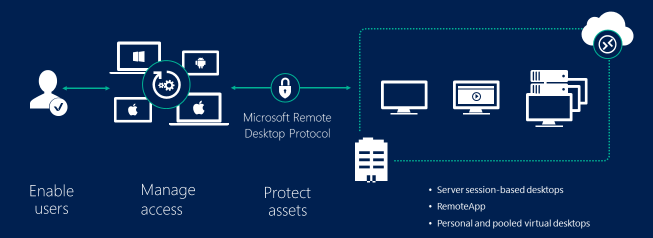

🖥️ RDP: el talón de Aquiles de Windows Server 2025

Si hay un componente que concentra la mayoría de críticas, ese es Remote Desktop Protocol (RDP), una pieza crítica en la administración diaria de servidores Windows.

❌ Congelaciones de sesión sin causa aparente

Uno de los problemas más reportados es el siguiente escenario:

- Conexión RDP aparentemente correcta

- Escritorio visible durante unos segundos

- Bloqueo total de teclado y ratón

- Sesión inutilizable hasta desconectar

Este comportamiento se repite tanto en conexiones LAN como WAN, con o sin aceleración gráfica, y afecta especialmente tras aplicar actualizaciones de seguridad recientes.

🐌 Latencia, input lag y experiencia “torpe”

Incluso cuando la sesión no se congela, muchos administradores describen la experiencia RDP como:

- Respuesta lenta al escribir

- Retrasos visibles al mover ventanas

- Sensación de “escritorio pesado”

- Microcortes constantes

Todo esto en entornos donde Server 2022 funciona de forma fluida, usando exactamente la misma infraestructura.

🔄 Desconexiones aleatorias y reconexiones forzadas

Otro clásico: sesiones que se cierran sin aviso, especialmente:

- Tras minutos de inactividad

- Al cambiar entre ventanas

- En servidores con varias sesiones concurrentes

- En hosts virtualizados

Esto no solo afecta a administradores, sino también a usuarios finales, con el consiguiente impacto en productividad y soporte.

⚙️ Rendimiento general: más consumo, menos retorno

Más allá de RDP, el rendimiento general del sistema también ha sido puesto en duda.

📊 Mayor uso de CPU y memoria

Se han observado escenarios donde Windows Server 2025:

- Consume más CPU en reposo

- Presenta picos sin carga real

- Gestiona peor la memoria en entornos virtuales

Todo ello sin que exista una mejora clara que justifique ese sobrecoste de recursos.

🧩 Drivers, red y virtualización: combinación explosiva

En entornos virtualizados (especialmente Proxmox, Hyper-V y VMware), los problemas se multiplican:

- Drivers de red con comportamiento inestable

- Rendimiento inferior con VirtIO respecto a versiones anteriores

- Problemas al combinar RDP con aceleración gráfica

- Cambios internos poco documentados en la pila de red

El resultado: más tiempo afinando configuraciones y menos tiempo produciendo.

4

🔄 Actualizaciones: cuando parchear da miedo

Uno de los grandes temores actuales en entornos Server 2025 es Windows Update.

En lugar de aportar tranquilidad, muchas actualizaciones están siendo percibidas como:

- Potenciales generadoras de regresiones

- Origen de nuevos fallos en RDP

- Cambios no documentados en servicios críticos

Esto obliga a los equipos IT a adoptar políticas defensivas:

- Retrasar parches

- Probar durante semanas en staging

- Preparar rollback antes de actualizar

- Aumentar ventanas de mantenimiento

En un sistema operativo servidor, esto es una señal de alerta seria.

🧠 El ruido en la comunidad técnica es real

Foros profesionales, comunidades técnicas y canales especializados están llenos de testimonios que coinciden en el diagnóstico:

- “No está listo para producción”

- “Va peor que 2022 en el mismo entorno”

- “RDP es inusable tras parches recientes”

- “Demasiados cambios internos sin madurar”

Cuando este tipo de mensajes se repite de forma constante, deja de ser anecdótico y pasa a ser tendencia.

🧯 Estrategias que están adoptando las empresas

Ante este escenario, muchas organizaciones están optando por:

- Mantener Windows Server 2022 como estándar

- Usar Server 2025 solo en laboratorios

- Evitar despliegues masivos

- Priorizar estabilidad frente a novedad

- Revisar alternativas en determinados roles

No es una huida, es gestión del riesgo.

📌 Conclusión: promesas altas, realidad incómoda

Windows Server 2025 no es un desastre absoluto, pero tampoco cumple hoy con el nivel de estabilidad que se espera de un sistema operativo servidor.

Los problemas de RDP, el rendimiento irregular y la incertidumbre tras cada actualización están erosionando la confianza de los profesionales que lo usan a diario.

En entornos críticos, la estabilidad no es negociable. Y ahora mismo, Server 2025 exige demasiadas concesiones.