El ecosistema WordPress vuelve a estar en el punto de mira de la ciberseguridad tras detectarse una vulnerabilidad crítica que ha dejado expuestos a decenas de miles de sitios web en todo el mundo. Este incidente refuerza una realidad cada vez más evidente: mantener un sitio WordPress sin medidas de seguridad activas puede suponer un riesgo grave para empresas, profesionales y proyectos digitales.

Una brecha de seguridad afecta a más de 50.000 webs

Recientemente se ha descubierto una vulnerabilidad en el plugin Advanced Custom Fields Extended (ACF Extended) que ha puesto en riesgo a más de 50.000 sitios web que utilizan WordPress. Esta extensión es muy popular entre desarrolladores porque amplía las funcionalidades de personalización del CMS.

El fallo de seguridad, identificado como CVE-2025-14533, permitía que usuarios externos obtuvieran permisos de administrador sin necesidad de autenticación previa, lo que abre la puerta al control total del sitio afectado.

La vulnerabilidad afectaba especialmente a versiones antiguas del complemento, en las que no se aplicaban correctamente las restricciones de roles al crear o modificar usuarios desde formularios personalizados. Como resultado, un atacante podía asignarse privilegios elevados y manipular completamente la web.

Aunque el problema fue solucionado rápidamente con una actualización del plugin, miles de instalaciones continuaron siendo vulnerables durante semanas, lo que demuestra el impacto real de no aplicar parches de seguridad con rapidez.

WordPress: popular, potente… y objetivo habitual de ataques

WordPress es el gestor de contenidos más utilizado del mundo, lo que lo convierte también en uno de los principales objetivos de los ciberdelincuentes. Gran parte de las vulnerabilidades detectadas suelen estar relacionadas con plugins, temas desactualizados o configuraciones incorrectas.

De hecho, expertos en seguridad señalan que la mayoría de incidentes en WordPress provienen de elementos externos al núcleo del sistema, especialmente extensiones que no reciben mantenimiento o que contienen errores de programación.

Además, el crecimiento del uso de integraciones externas, aplicaciones conectadas y herramientas avanzadas hace que la superficie de ataque aumente cada año, obligando a aplicar medidas de protección más completas.

Hardening WordPress: la clave para prevenir ataques

Ante este escenario, el concepto de hardening WordPress cobra especial relevancia. Se trata de aplicar un conjunto de medidas técnicas y procesos continuos que refuerzan la seguridad del sitio y reducen su exposición a ataques.

Entre las recomendaciones principales para proteger una web WordPress en 2026 destacan:

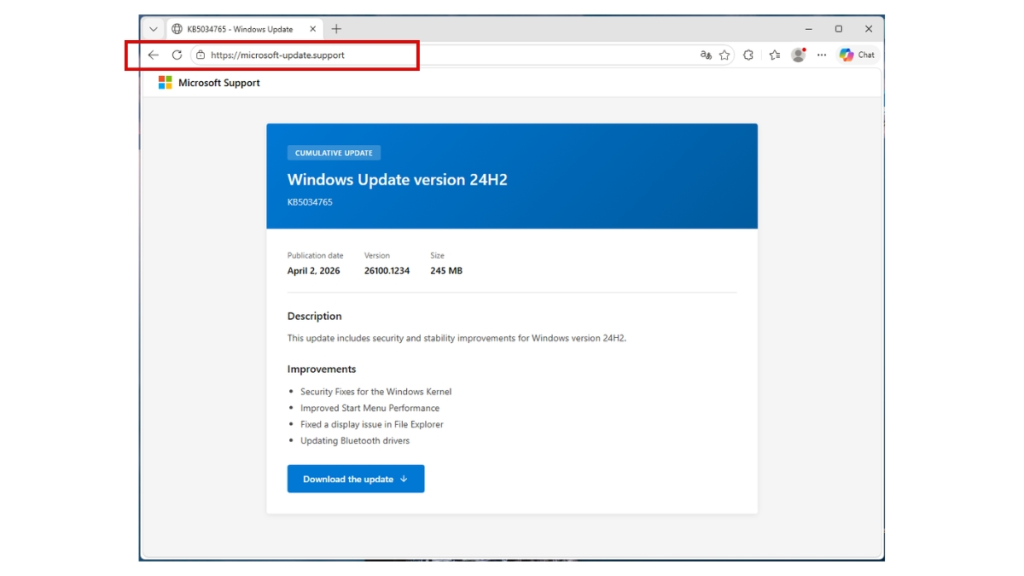

✔ Mantener todo actualizado

Los plugins, temas y el propio núcleo de WordPress deben mantenerse siempre en la última versión disponible. Las versiones obsoletas siguen siendo la principal vía de entrada para los atacantes.

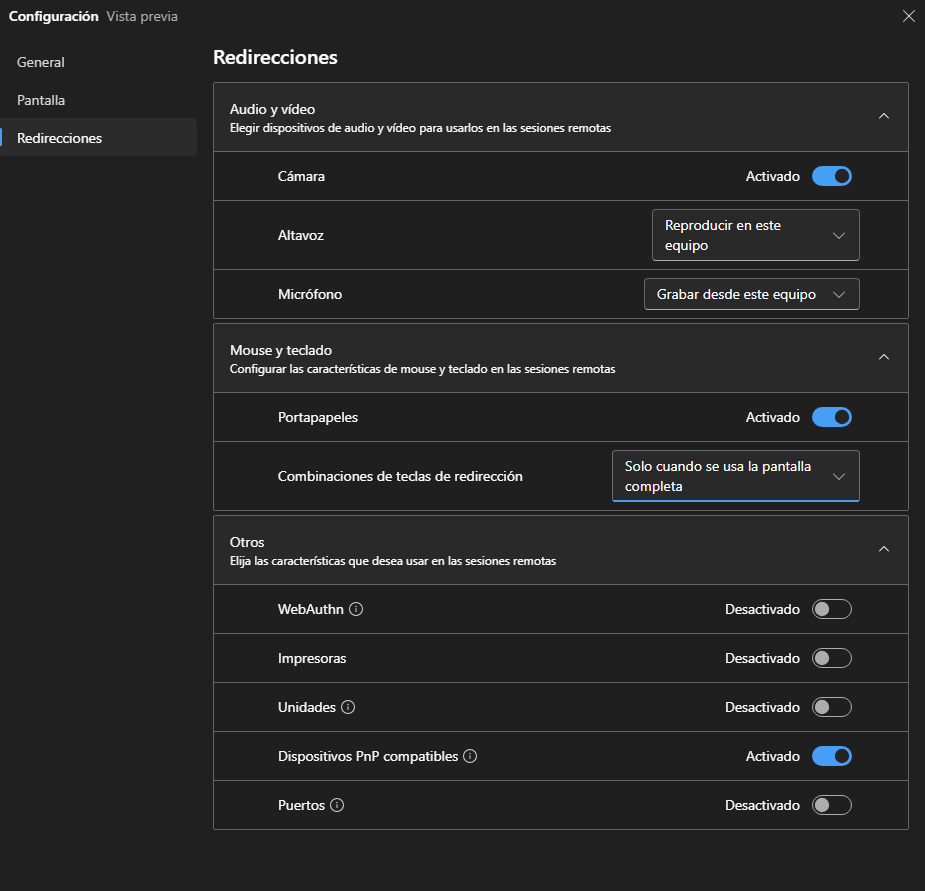

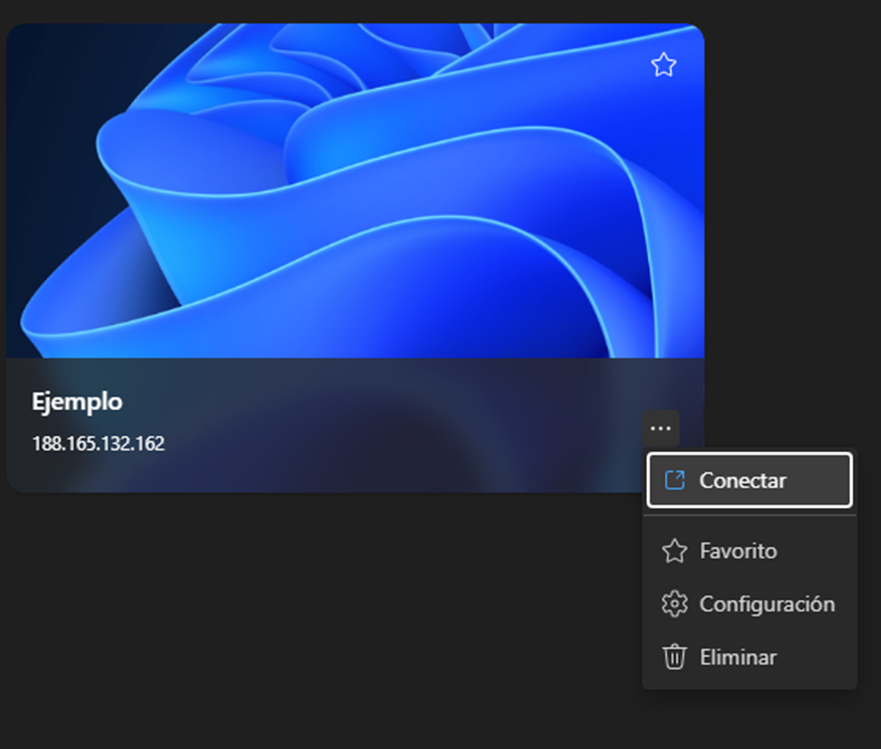

✔ Controlar accesos y permisos

Limitar los roles de usuario es esencial. Solo deben tener privilegios de administrador quienes realmente los necesiten, evitando accesos innecesarios que puedan comprometer el sistema.

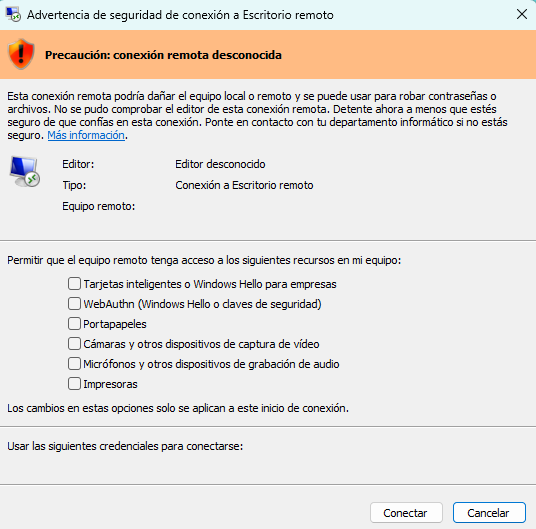

✔ Implementar autenticación multifactor

El uso de doble factor de autenticación ayuda a bloquear ataques por fuerza bruta y accesos no autorizados, incluso cuando se comprometen contraseñas.

✔ Eliminar plugins y temas innecesarios

Cada extensión instalada supone una posible puerta de entrada. Mantener únicamente los componentes necesarios reduce la superficie de ataque.

✔ Aplicar firewall y herramientas de seguridad

Los plugins de seguridad y los sistemas de protección perimetral permiten detectar malware, bloquear intentos de acceso malicioso y supervisar la actividad del sitio.

✔ Establecer copias de seguridad fiables

Las copias deben realizarse periódicamente, almacenarse fuera del servidor principal y probarse regularmente para garantizar que funcionan en caso de incidente.

Auditoría continua: detectar riesgos antes de que sea tarde

Las auditorías de seguridad periódicas permiten revisar la integridad del sitio, analizar registros de actividad y detectar vulnerabilidades antes de que sean explotadas. Estas revisiones suelen incluir:

- Evaluación de plugins y temas instalados

- Análisis de permisos de usuarios

- Supervisión de registros y actividad sospechosa

- Revisión de configuraciones del servidor

- Verificación de sistemas de backup y recuperación

Implementar auditorías regulares ayuda a anticiparse a amenazas emergentes y mantiene la estabilidad del sitio a largo plazo.

La seguridad web ya no es opcional

Los incidentes recientes demuestran que la seguridad en WordPress no puede considerarse una tarea puntual, sino un proceso continuo. Un sitio sin mantenimiento puede sufrir robo de información, pérdida de posicionamiento SEO, daños reputacionales e incluso interrupciones del negocio.

Adoptar políticas de actualización, auditoría y hardening permite minimizar riesgos y garantizar que la web siga siendo un activo fiable y seguro.

Conclusión

La vulnerabilidad detectada en ACF Extended es un recordatorio claro de que incluso herramientas ampliamente utilizadas pueden convertirse en un riesgo si no se mantienen actualizadas. En un entorno digital cada vez más complejo, la prevención y la supervisión constante son la mejor defensa frente a los ciberataques.

Las empresas y profesionales que utilizan WordPress deben apostar por estrategias de seguridad proactivas que combinen actualizaciones, auditorías técnicas y buenas prácticas de gestión. Solo así podrán garantizar la estabilidad, rendimiento y confianza de sus plataformas digitales.