Una nueva campaña de ciberataques está utilizando una web falsa que imita el soporte oficial de Windows para distribuir malware capaz de robar contraseñas, datos bancarios y acceso a cuentas personales.

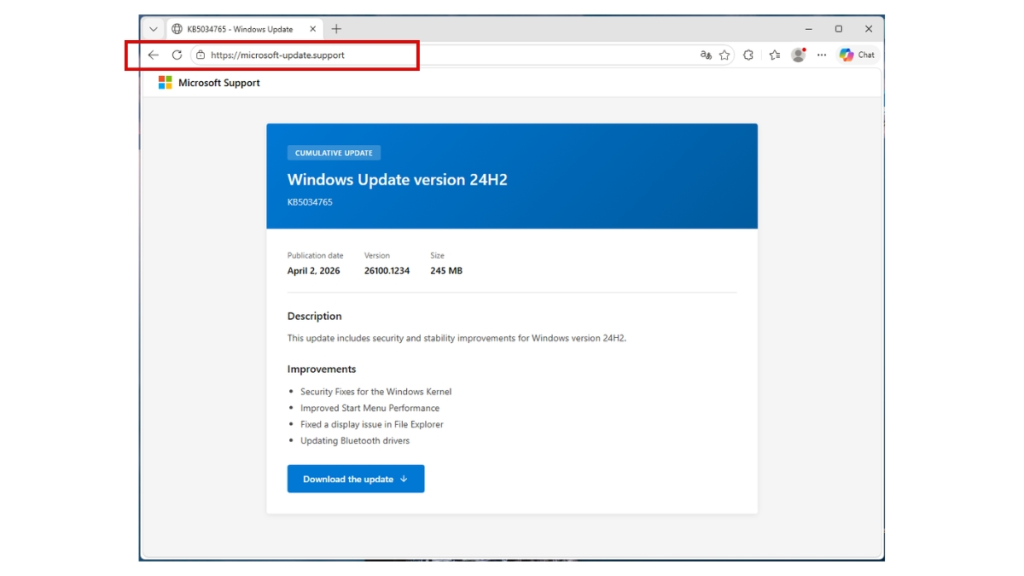

Según ha alertado Malwarebytes, los atacantes han creado una página prácticamente idéntica a la de Microsoft, donde se ofrece una supuesta actualización del sistema. Sin embargo, lo que realmente descarga el usuario es un software malicioso diseñado para recopilar información sensible.

🎯 Cómo funciona el ataque

El engaño está bien montado:

- La web utiliza diseño, branding y estructura similares a Microsoft

- Simula una “actualización acumulativa” de Windows

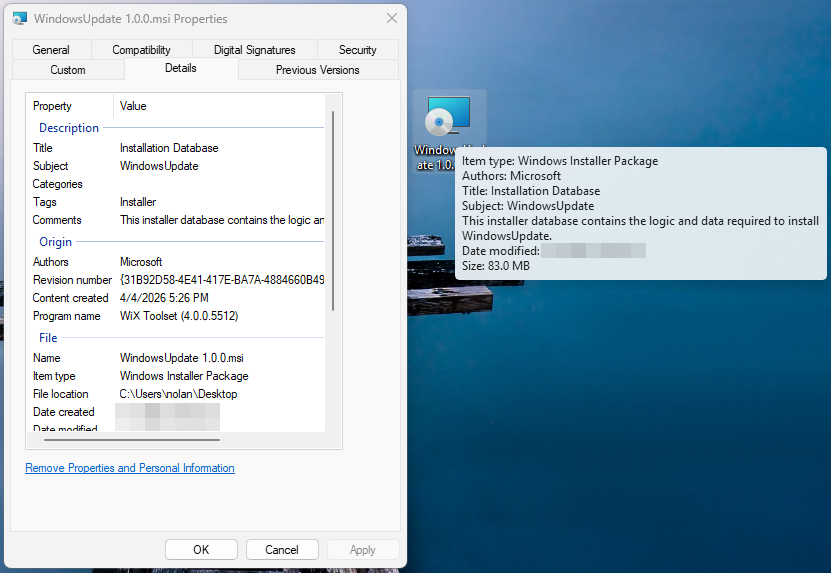

- Descarga un archivo aparentemente legítimo

- El malware evita en muchos casos la detección antivirus

Una vez ejecutado, el software roba:

- Contraseñas almacenadas

- Datos de pago

- Sesiones de navegador

- Acceso a cuentas personales

Todo esto ocurre sin que el usuario perciba nada extraño en el proceso.

🚨 Por qué es especialmente peligroso

Este ataque no es el típico phishing cutre. Aquí el nivel es otro:

- Usa dominios muy parecidos a los oficiales (typosquatting)

- Incluye referencias técnicas como versiones (ej: 24H2) para parecer real

- El archivo descargado parece legítimo incluso para herramientas de seguridad

En algunos casos, incluso puede saltarse controles básicos y engañar tanto a usuarios como a sistemas de protección.

🌍 A quién está afectando

La campaña ha empezado atacando a usuarios concretos (por ejemplo, entornos francófonos), pero este tipo de amenazas suele escalar rápido a nivel global.

Traducción: esto no es “problema de otros”, te puede caer mañana.

🛡️ Recomendaciones clave

Si quieres evitar un susto:

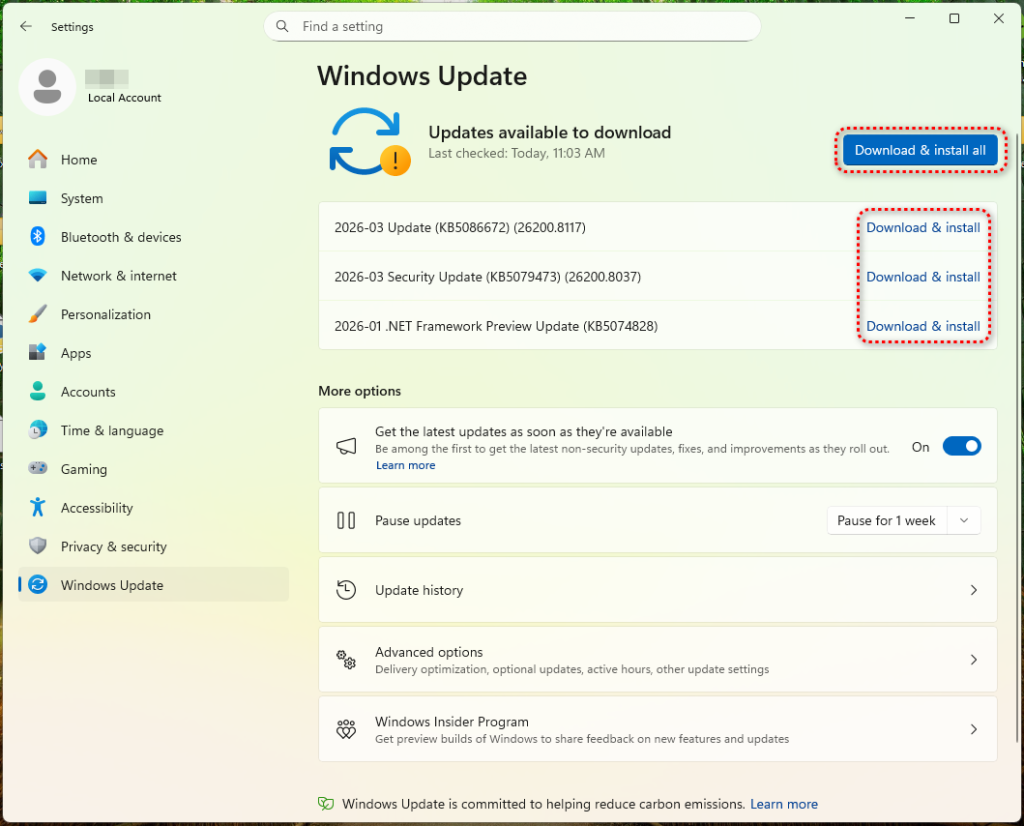

- ❌ No descargues actualizaciones fuera de Windows Update

- ❌ Desconfía de enlaces que simulan soporte técnico

- ✅ Verifica siempre el dominio antes de descargar

- ✅ Usa protección antimalware actualizada

- ✅ Activa autenticación en dos factores en cuentas críticas

🧠 Conclusión

Estamos viendo una evolución clara: menos exploits técnicos y más ingeniería social bien ejecutada.

Si el usuario pica, el atacante ya ha ganado.